Non classé

Non classé

[Projet]Mise en place d’un VPN pour une TPE

Sommaire :

- Explication d’un VPN.

- Analyse des besoins de l’entreprise.

- Comparaison des protocoles VPN.

- Établissement d’un cahier des charges.

- Schéma du réseau interne.

Explication d’un VPN :

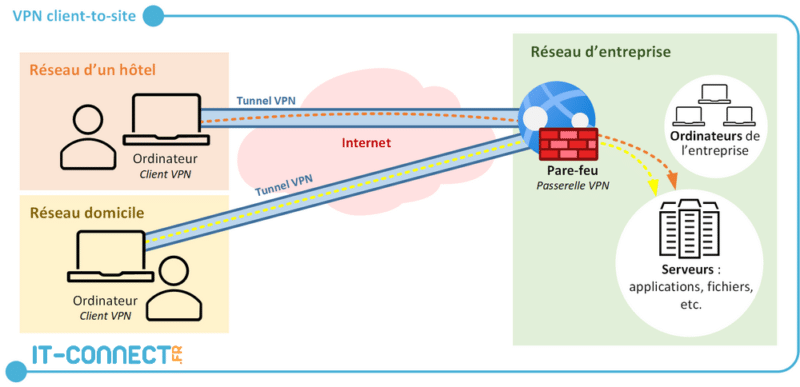

Src: https://www.it-connect.fr

Un VPN est un tunnel chiffré qui permet d’établir une communication sécurisée entre deux réseaux. Il existe différents protocoles pour mettre en place un VPN, mais pour ce projet, nous nous concentrerons sur l’utilisation de la solution OpenVPN, hébergée sur un routeur/firewall PfSense. Cette configuration sera connectée à un annuaire actif (AD) qui permettra aux employés de l’entreprise de se connecter en utilisant leurs identifiants habituels pour s’authentifier.

En résumé, le projet consiste à mettre en place un réseau privé virtuel (VPN) basé sur OpenVPN, utilisant un routeur/firewall PfSense comme point d’accès sécurisé. Les employés pourront se connecter au réseau en utilisant leurs identifiants d’entreprise, qui seront vérifiés par l’annuaire actif (AD). Cette solution permettra de garantir une communication sécurisée et confidentielle entre les différents réseaux de l’entreprise, tout en offrant une expérience d’authentification pratique pour les utilisateurs.

Analyse des besoins de l’entreprise :

Nous allons examiner les besoins d’une TPE comptant environ une quinzaine d’employés et évaluer l’utilisation d’un VPN pour répondre à ces besoins. Les statistiques et données fournies seront des estimations générales basées sur des études et des tendances observées jusqu’en septembre 2021.

- Utilisation croissante des VPN : Les VPN connaissent une augmentation significative de leur utilisation. Selon les données disponibles, environ 27% des utilisateurs à l’échelle mondiale ont recours régulièrement à un VPN pour diverses raisons.

- Sécurité et confidentialité des données : Les entreprises cherchent à protéger leurs données sensibles contre les cyberattaques et les intrusions. L’utilisation d’un VPN chiffre les données échangées entre les réseaux et assure leur confidentialité, offrant ainsi une couche supplémentaire de sécurité.

- Accès distant aux ressources internes : Les TPE ont souvent besoin d’un moyen sécurisé pour permettre aux employés d’accéder aux ressources internes de l’entreprise à distance. Un VPN permet de créer un tunnel chiffré qui garantit un accès sécurisé aux ressources du réseau interne, même à distance.

- Contournement des restrictions géographiques : Les VPN peuvent être utilisés pour contourner les restrictions géographiques imposées par certains services en ligne. Cela peut être particulièrement utile pour les entreprises qui souhaitent accéder à des ressources spécifiques hébergées dans d’autres pays.

- Intégration avec l’AD pour l’authentification des utilisateurs : L’intégration d’un annuaire actif (AD) avec le VPN permet une gestion centralisée des utilisateurs et de leurs identifiants d’authentification. Ainsi, les employés de l’entreprise pourront utiliser leurs identifiants habituels pour se connecter au VPN, simplifiant ainsi la gestion des comptes utilisateur.

Comparaison des protocoles VPN :

Lors de la mise en place d’un VPN pour ce projet, nous avons évalué différents protocoles VPN disponibles. Voici une comparaison des protocoles VPN les plus couramment utilisés, en mettant l’accent sur l’utilisation privilégiée d’OpenVPN :

- OpenVPN : OpenVPN est un protocole VPN open source largement utilisé et réputé pour sa sécurité et sa flexibilité. Il utilise le protocole SSL/TLS pour établir une connexion chiffrée entre les utilisateurs et le serveur VPN. OpenVPN est compatible avec de nombreux systèmes d’exploitation, offre des options de configuration avancées et prend en charge différents types d’authentification. Il est également apprécié pour sa stabilité et sa capacité à contourner les pare-feu.

- IPsec (Internet Protocol Security) : IPsec est un protocole VPN intégré dans de nombreux systèmes d’exploitation. Il offre une sécurité robuste en utilisant des algorithmes de chiffrement pour protéger les données. IPsec est généralement utilisé pour établir des connexions entre réseaux, plutôt que pour les utilisateurs individuels. Cependant, sa configuration peut être complexe, et il peut rencontrer des difficultés à traverser les pare-feu et les réseaux NAT.

- L2TP/IPsec (Layer 2 Tunneling Protocol/Internet Protocol Security) : L2TP/IPsec combine le protocole L2TP, qui crée un tunnel pour le transport des données, avec IPsec pour la sécurité. Il est couramment utilisé sur les appareils mobiles et est pris en charge nativement par de nombreux systèmes d’exploitation. Cependant, L2TP/IPsec peut être moins sécurisé que d’autres protocoles, et son utilisation peut être restreinte dans certains réseaux.

- PPTP (Point-to-Point Tunneling Protocol) : PPTP est un protocole VPN plus ancien, connu pour sa simplicité de configuration. Il est généralement facile à mettre en œuvre et est pris en charge par de nombreux systèmes d’exploitation. Cependant, sa sécurité est considérée comme moins fiable que celle des autres protocoles VPN, car il utilise des méthodes de chiffrement plus faibles.

Dans le cadre de ce projet, nous recommandons l’utilisation d’OpenVPN en raison de sa sécurité, de sa compatibilité multiplateforme et de sa flexibilité de configuration. OpenVPN offre un niveau élevé de cryptage des données, permettant de protéger efficacement les communications des utilisateurs. De plus, sa capacité à contourner les pare-feu en fait un choix adapté pour assurer une connectivité fiable et sécurisée.

Établissement d’un cahier des charges :

- Objectif : Mettre en place une solution VPN sécurisée pour permettre la communication sécurisée et à distance entre les employés de la TPE et les ressources de l’entreprise.

- Besoins fonctionnels :

- Accès à distance sécurisé : Les employés doivent pouvoir accéder aux ressources de l’entreprise depuis des emplacements distants de manière sécurisée.

- Authentification centralisée : Utiliser l’Active Directory (AD) existant pour gérer l’authentification des utilisateurs.

- Chiffrement des données : Toutes les données échangées via le VPN doivent être chiffrées pour garantir la confidentialité.

- Support multiplateforme : La solution VPN doit être compatible avec différents systèmes d’exploitation (Windows, macOS, Linux, etc.).

- Facilité d’utilisation : La solution doit être conviviale et facile à configurer et à utiliser pour les employés.

- Besoins non fonctionnels :

- Sécurité : La solution VPN doit fournir un niveau élevé de sécurité pour protéger les données de l’entreprise contre les menaces potentielles.

- Performance : La solution VPN doit offrir des performances optimales pour garantir une communication fluide et réactive.

- Évolutivité : La solution doit être évolutive afin de prendre en charge la croissance future de l’entreprise.

- Fiabilité : La solution VPN doit être fiable et disponible en tout temps pour assurer la continuité des opérations.

- Configuration proposée :

- Utilisation de la solution OpenVPN pour la mise en place du VPN.

- Installation d’un routeur/firewall PfSense pour héberger le serveur OpenVPN.

- Intégration avec l’Active Directory existant pour l’authentification des utilisateurs.

- Utilisation de certificats numériques pour renforcer la sécurité de la connexion VPN.

- Estimation des coûts :

- Licence OpenVPN : Gratuit (logiciel open-source).

- Matériel réseau (routeur/firewall PfSense) : Entre 500€ et 1000€, selon les spécifications et les fonctionnalités requises.

- Configuration et intégration : Entre 500€ et 1500€, selon la complexité du réseau et les besoins spécifiques.

- Maintenance et support : Entre 200€ et 500€ par an, en fonction des contrats de maintenance ou de support souscrits.

- Formation : Entre 300€ et 800€, selon le nombre d’employés et le type de formation choisi.

Veuillez noter que ces estimations sont approximatives et peuvent varier en fonction des fournisseurs et des spécificités de l’entreprise. Il est recommandé de demander des devis détaillés à plusieurs prestataires pour obtenir une estimation plus précise des coûts.